Investigadores del Grupo de Seguridad Informática (COMSEC) de la ETH Zúrich han descubierto una nueva vulnerabilidad crítica que afecta a todos los procesadores Intel lanzados desde 2018. El fallo, clasificado como una condición de carrera en el predictor de bifurcaciones (BPRC), permite a los atacantes acceder a la memoria RAM y caché de otros usuarios que comparten el mismo procesador.

“Podemos leer byte a byte el contenido completo de la memoria compartida con una velocidad de más de 5.000 bytes por segundo”, afirma Sandro Rüegge, uno de los autores principales del estudio. El riesgo es especialmente alto en entornos de computación en la nube, donde los recursos físicos se comparten entre múltiples usuarios.

El ataque explota la ejecución especulativa, una tecnología introducida en los años 90 que acelera el rendimiento al anticipar instrucciones. Sin embargo, esta optimización puede ser manipulada para obtener acceso no autorizado a privilegios que deberían estar aislados entre procesos o usuarios, según explica Kaveh Razavi, director del grupo COMSEC.

La vulnerabilidad se produce durante transiciones de contexto entre usuarios con distintos niveles de permiso, cuando la CPU aún no ha verificado completamente la autoridad del proceso. Esto genera una ambigüedad temporal que puede ser explotada con entradas especialmente diseñadas, permitiendo a un atacante leer datos sensibles almacenados en la caché o la RAM.

El hallazgo se basa en trabajos anteriores relacionados con Retbleed (2022), identificado por el mismo grupo. Tras analizar las contramedidas de Intel para Retbleed, el equipo notó una señal inusual en la caché, persistente incluso con protecciones activadas. Esta observación llevó al descubrimiento de la nueva clase de vulnerabilidad.

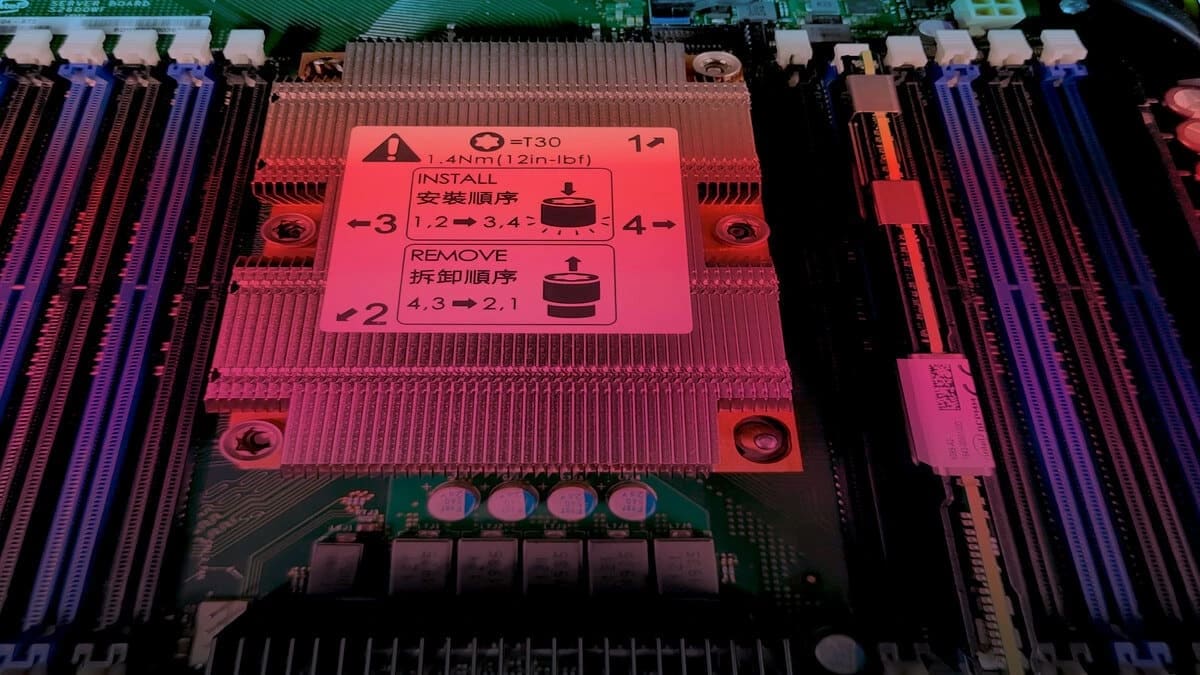

ETH notificó a Intel en septiembre de 2024. Desde entonces, el fabricante ha implementado actualizaciones de microcódigo para mitigar el problema, que pueden aplicarse a través del sistema operativo o la BIOS. Sin embargo, los investigadores advierten que se trata de un problema arquitectónico profundo y que podrían emerger más vulnerabilidades similares en el futuro.

“La frecuencia con la que surgen estas fallas muestra que la arquitectura especulativa actual tiene deficiencias fundamentales”, señala Razavi. “Cada nuevo vector de ataque requiere una solución específica, lo que sugiere que se necesitan reformas estructurales en el diseño de CPU para garantizar una seguridad sostenible”.

Referencias: ETH Zúrich